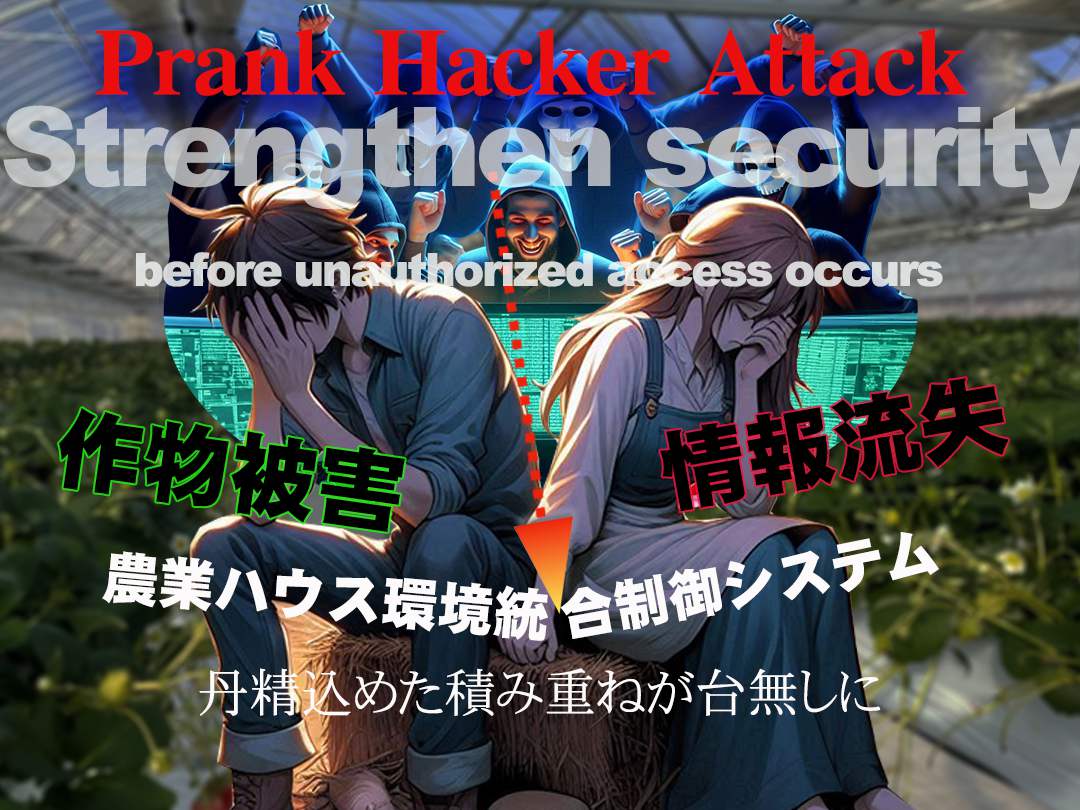

デジタル化での生産性効率化が大きな富を生み出す事はご存知の通りです、その反面デジタル化で重要な役目を果たす情報通信の負の影として悪意を持った「不正なアクセス」の被害が世界中で起きています、大企業の情報漏洩、交通システムの異常停止、身代金を要求するランサムウェアなど、幅広い産業で被害が広がっています。

そんな情報通信の環境下においての農業の情報通信を考えます。

― デジタル農業時代の「守り」の再設計 ―

将来の農業基盤を支える保険であり、

地域の経済安全保障そのものです。

〜AI・ロボット時代に、私たちの「畑」と「信頼」をどう守るか〜

1. なぜ「セキュリティ」が農業の命運を握るのか

日本の農業は今、大きな転換点にあります 。人手不足や気候変動といった厳しい状況を乗り越えるため、自動で動く草刈機、ドローンによる農薬散布、AIによる収穫予測といった最新技術が急速に普及しています 。

しかし、便利さと引き換えに、私たちの圃場(畑)は常にインターネットとつながる「サイバー空間の一部」になりました 。これは、かつては家の中に泥棒が入る心配だけをしていればよかったものが、「世界中のどこからでも、あなたの農機やデータが狙われる可能性がある」という状況に変わったことを意味します 。

2. 2026年に直面している「5つの現実的な脅威」

白書では、現在顕在化している脅威を以下の5つに整理しています。

① 「踏み台」にされるリスク:あなたのセンサーが攻撃の武器に

畑に設置した温度センサーや水管理のゲートウェイが、悪い人たちに乗っ取られるケースが増えています 。農業そのものを壊すのが目的ではなく、セキュリティが甘い農業機器を「中継地点(踏み台)」にして、他の企業や政府機関を攻撃するための道具にされてしまうのです 。

② 「データの信頼性」を壊す攻撃:ブランドの崩壊

これからの農業は「データ」が経営資産です 、特にハウスでの管理農業にとって死活問題

- 事例: 出荷履歴のデータが書き換えられ、実際には使用していない農薬の使用記録を捏造される 。

- 事例: AIが学習する「生育データ」を改ざんされ、最適な収穫時期をわざと外される 。 このように、データの正しさが疑われるようになると、消費者の信頼を失い、産地ブランドが崩壊してしまいます 。

③ ランサムウェア(身代金ウイルス):作物の命が人質に

海外では、温室の温度制御システムや水やり(灌水)システムがウイルスで暗号化され、動かなくなる事件が報告されています 。

- 農業の弱点: 農業には「旬」や「季節」があり、1日システムが止まるだけで作物が全滅する「不可逆性」があります 。犯人はその弱みを突き、復旧と引き換えに多額の金銭を要求してきます 。

④ 家庭と仕事のネットワーク混在リスク

今後、畑の様子は家のテレビやスマホで常時チェックできるようになります 。

- 危険なポイント: 家のWi-Fiに農機をそのまま繋いでしまうと、家族がスマホで怪しいサイトを見てウイルスに感染した際、そのウイルスがネットワークを伝ってトラクターやハウスの制御システムにまで入り込んでしまいます 。

⑤ 経済安全保障と技術流出

日本が長年培ってきた栽培ノウハウや、高収量を得るための「AIアルゴリズム」が国外に流出するリスクです 。これは、日本の農業の国際競争力を奪う重大な問題です 。

3. AIを安全に使いこなすための「防衛策」

AIは人手不足を解決する救世主ですが、正しく動かすための「条件」があります 。

AI農機の安全設計

AIを搭載した自動運転農機などは、以下のような「安全側に倒れる(止まる)」設計が必須です。

- 境界逸脱での停止: 畑の範囲から一歩でも出そうになったら自動で止まる 。

- 位置情報の異常検知: GNSS(GPSなどの位置情報)が急に飛び跳ねるような異常があれば、不正な攻撃とみなして自動停止する 。

- 通信断での停止: 司令塔との通信が切れたら、安全のためにその場で停止する 。

フェイクデータへの対策

生成AIなどの発展により、偽の「画像」や「報告書」、更に「なりすまし指示」が可能になっています 。

AIの進化により、以下が極めて容易になった:

- センサー値を“それらしく”生成

土壌水分値を偽装 → 過剰潅水

糖度予測を改ざん → 出荷時期ミス

病害検知を偽陽性に → 不要農薬散布- 正規農家を装った発注指示

農機起動命令の偽送信

施肥量の書き換え

散布エリアの改ざん- 作物診断画像の偽造

作物診断画像の合成- GNSS位置情報のなりすまし

散布エリアの改ざん- 音声指示のディープフェイク

日本では:(基本疑わない文化)

・「長年の取引」への心理的信頼が高い

・紹介・口コミ文化が強い

・デジタル検証習慣が弱い

- 対策: 必ず端末認証や二段階の確認を行うようにします 。

4. 私たちが明日から取り組むべき「4つの指針」

難しいIT知識がなくても、以下の4点を意識するだけでセキュリティは劇的に向上します。

指針1:ネットワークを「分ける」

[Image: A physical barrier diagram between “Home Devices” and “Agricultural Robots”]

- 家庭用Wi-Fiと農業用を分離する: ハウスの制御機や農機は、専用のネットワーク(VLANなど)に繋ぎ、家のパソコンやゲーム機とは切り離します 。

- 外部から見えなくする: インターネットから農機に直接ログインできない「閉域化」という構成をとります 。

指針2:データの「真正性」を証明する

「このデータは確かにうちの畑のセンサーが送った本物だ」と証明する仕組みを導入します 。

- ハッシュと署名: センサーから送るデータにデジタルの「ハンコ(ハッシュ・署名)」を付け、途中で書き換えられていないか確認できるようにします 。

指針3:地域の「面」で守る体制づくり

農家一軒のセキュリティ知識には限界があります 。

- エッジ監視: 地域のネットワークの入り口に、異常な通信を自動で検知して隔離する「見張り番(監視ノード)」を設置します 。

- 情報共有: もし被害に遭いそうになったら、地域全体にすぐに知らせる通報体制を作ります 。農業は「点」ではなく「地域という面」で守る必要があるからです 。

指針4:基本の徹底(パスワードと更新)

- 初期設定を変える: ルーターなどの機器を買った時のままのパスワードで使わない 。

- 更新を怠らない: スマホのアップデートと同じように、農機のソフトも常に最新の状態に保ちます 。

5. 結論:セキュリティは「未来への投資」である

農業のデジタル化は、もう止まることはありません 。むしろ加速していきます 。

その中で最も重要なのは、「作る力(生産性)」と同時に「守る力(セキュリティ)」を持つことです 。セキュリティ対策にお金をかけることは、単なる出費(コスト)ではありません。それは、将来にわたって農業を続けていくための「保険」であり、私たちの地域の経済を守るための「安全保障」そのものなのです 。

AIを前向きに導入し、その土台となる通信環境を安全に整え、最終的な判断は「人」が行う 。

この方針こそが、地域農業の未来を切り拓く鍵となります 。

農業のデジタル化におけるセキュリティの主な問題点:(おさらい)

データ漏洩のリスク:

農業生産データや知的財産が不正アクセスにより流出する危険性があります。コピーが容易なデジタル・データの内部犯による情報の持ち出しも重大な脅威となっています。

サイバー攻撃の脆弱性:

フィッシング攻撃、ランサムウェア、DDoS攻撃などのサイバー攻撃のリスクが増加します。自動化された農作物の環境統合管理システムが攻撃を受けると作物への直接な被害につながる可能性がありますが、更に、自分の情報機器を踏み台に、他のシステムに被害を及ぼす例もあります。

システム障害のリスク:

環境統合管理システムなど技術依存度が高まることで、システム障害やサーバー攻撃が発生した場合、収穫量減少などの深刻な影響が出る可能性があります。

セキュリティ意識と専門知識の不足:

多くの従来型農家では高度な技術知識が不足しており、デジタル化後のセキュリティリスクへの対応能力に差が生じていますが、これからは、専門知識が不要なAI型製品がでて来ます。

国際的な技術流出の懸念:

スマート農業の技術情報が国外に不正流出するケースが報告されており、経済安全保障の観点からも問題となっています。

アクセス管理の課題:

秘密情報や環境統合管理システムへのアクセスを適切に制限し、必要最小限の人員にのみ許可を与える必要があります。

対策として以下が重要です:

・エンドポイント保護、多要素認証、定期的なソフトウェア更新の基本的セキュリティ対策の実施。

・継続的なネットワーク監視とインシデントレスポンス計画の整備。

・セキュリティ・クリアランス制度の整備検討。

・DRM/IRMシステムの導入による機密文書の暗号化と厳格なアクセス制御。

▶︎ 日本農林資源開発は、メーカーの2ndオピニオンとして様々なご相談に対応しています。

経済産業省がIoT機器のセキュリティ適合に動き出しました。(2024年8月23日)

セキュリティ要件適合評価及びラベリング制度(JC-STAR: Labeling Scheme based on Japan Cyber-Security Technical Assessment Requirements)とは、ETSI EN 303 645やNISTIR 8425等の国内外の規格とも調和しつつ、独自に定める適合基準(セキュリティ技術要件)に基づき、IoT製品に対する適合基準への適合性を確認・可視化する、我が国の制度です。

IPA 情報処理推進機構サイトでのJC-STAR

https://www.ipa.go.jp/security/jc-star/index.html

経済産業省サイトでのJC-STAR

https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/wg_cybersecurity/iot_security/20240823.html

using WordPress and

using WordPress and

No responses yet